Một chiến dịch phát tán mã độc mới đang lợi dụng sức hút của các công cụ trí tuệ nhân tạo (AI) để tấn công người dùng Windows thông qua website giả mạo dịch vụ Claude AI. Các chuyên gia an ninh mạng cảnh báo, trang web này phát tán một loại cửa hậu (backdoor) chưa từng được ghi nhận trước đây mang tên “Beagle”.

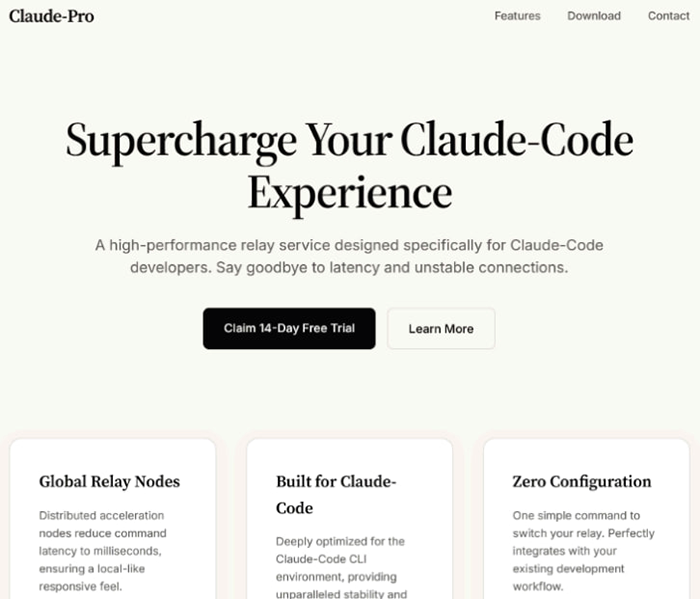

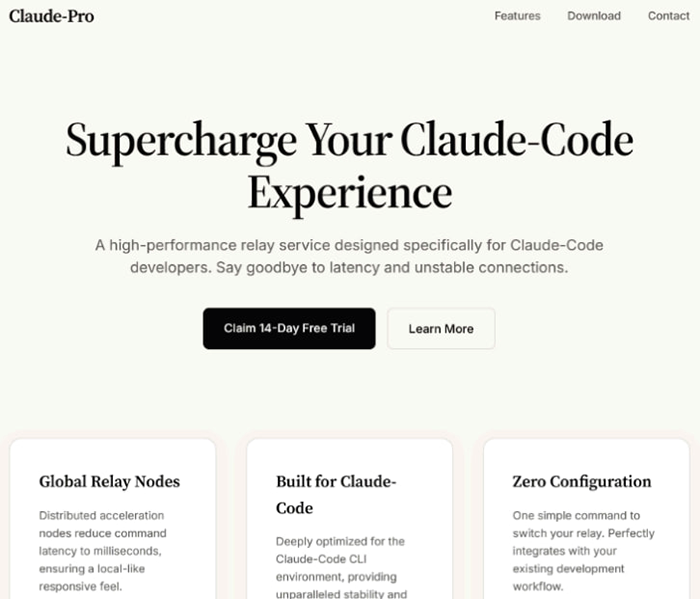

Trang web Claude AI giả.

Theo báo cáo từ công ty an ninh mạng Sophos, kẻ tấn công đã tạo ra website giả mạo “claude-pro[.]com”, giả dạng trang web chính thức của công cụ AI phổ biến Claude AI với màu sắc và kiểu chữ tương tự nhằm đánh lừa người dùng. Website này quảng bá một công cụ có tên “Claude-Pro Relay”, được mô tả là “dịch vụ chuyển tiếp hiệu năng cao dành riêng cho các nhà phát triển Claude-Code”.

Tuy nhiên, các nhà nghiên cứu nhận thấy toàn bộ liên kết trên trang gần như vô nghĩa và chỉ chuyển hướng về trang chủ. Người dùng truy cập trang chỉ có thể nhấn vào nút tải xuống lớn dẫn đến tập tin nén độc hại “Claude-Pro-windows-x64.zip” dung lượng khoảng 505 MB, bên trong chứa trình cài đặt MSI cho Claude-Pro Relay.

Khi chạy tập tin này, hệ thống sẽ bị cài đặt 3 tập tin vào thư mục Startup (Khởi động) gồm: NOVupdate.exe, NOVupdate.exe.dat và avk.dll. Theo Malwarebytes, bộ cài đặt giả này thực chất là một phiên bản Claude đã bị cài cắm mã độc trojan. Dù ứng dụng vẫn hoạt động như bình thường để tránh nghi ngờ, nhưng nó âm thầm triển khai chuỗi mã độc PlugX bên trong, cho phép tin tặc truy cập từ xa vào máy tính của nạn nhân.

Phân tích sâu hơn, Sophos xác định tác nhân giai đoạn đầu là DonutLoader, một công cụ nạp mã độc trực tiếp vào bộ nhớ nhằm né tránh phần mềm bảo mật. Sau đó, nó tiếp tục tải xuống một backdoor mới có tên Beagle.

Các nhà nghiên cứu cho biết tập tin NOVupdate.exe thực chất là trình cập nhật có chữ ký số hợp lệ của phần mềm bảo mật G Data. Tin tặc lợi dụng tập tin này để tải thư viện độc hại avk.dll cùng tập tin mã hóa NOVupdate.exe.dat nhằm qua mặt cơ chế bảo vệ của Windows.

Backdoor Beagle giao tiếp với máy chủ điều khiển thông qua tên miền “license[.]claude-pro[.]com” bằng giao thức TCP qua cổng 443 hoặc UDP qua cổng 8080. Toàn bộ dữ liệu trao đổi được mã hóa bằng khóa AES được nhúng sẵn trong mã độc.

Để giảm thiểu nguy cơ, các chuyên gia khuyến cáo người dùng chỉ tải Claude AI từ cổng chính thức của nhà phát triển Anthropic, đồng thời hạn chế nhấp vào các kết quả tìm kiếm được tài trợ (sponsored results). Đặc biệt, cẩn trọng nếu hệ thống xuất hiện các tập tin “NOVupdate”, đây là dấu hiệu cho thấy máy tính đã bị xâm nhập.

Sophos cũng nhấn mạnh kỹ thuật tải tập tin độc hại avk.dll thông qua tập tin ký số hợp lệ G Data từng được sử dụng nhiều lần trong các chiến dịch PlugX trước đây. Đáng chú ý, DonutLoader từng xuất hiện trong những cuộc tấn công nhắm vào các cơ quan chính phủ tại Đông Nam Á trong năm 2024.

LÊ PHI (Theo Bleepingcomputer)