03/08/2017 - 11:21

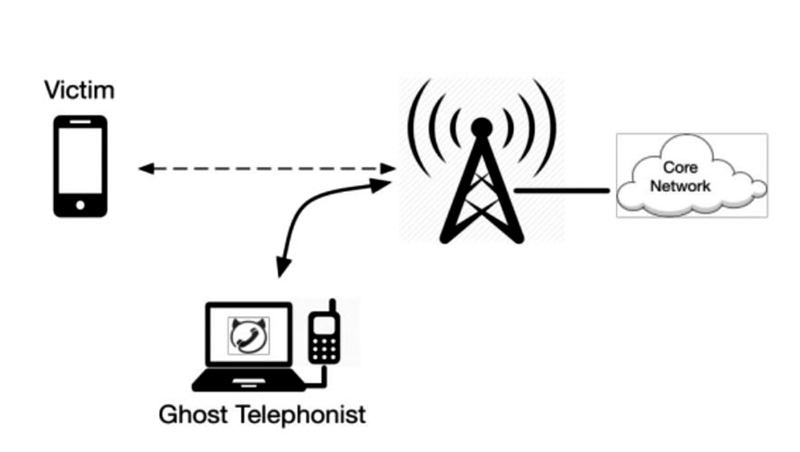

Ghost Telephonist - Cách tấn công mới chiếm quyền kiểm soát số điện thoại

Từ khóa

Ghost Telephonist -

Cung cấp giải pháp chuyển đổi số, an ninh kinh tế số cho doanh nghiệp nhỏ và vừa

- Năm 2026, tăng tốc, quyết liệt hành động phát triển khoa học, công nghệ, đổi mới sáng tạo và chuyển đổi số

- Phát triển năng lực số cho học sinh

- Tối thiểu 82% hồ sơ thủ tục hành chính được tiếp nhận, xử lý trực tuyến toàn trình

- Triển khai nhiều giải pháp thúc đẩy chuyển đổi số

- [INFOGRAPHICS] 10 thủ tục hành chính được thay thế bằng dữ liệu điện tử

- Xã Lịch Hội Thượng giải quyết hồ sơ trực tuyến trước hạn đạt 100%

- Xây dựng hệ sinh thái dữ liệu đất đai quốc gia hiện đại, bền vững

- Tăng tốc chuyển đổi số trong giải quyết thủ tục hành chính

- TP Cần Thơ: Thúc đẩy chuyển đổi số, tạo động lực phát triển mới

-

MobiFone ký kết hợp tác với Công an TP Cần Thơ thúc đẩy chuyển đổi số

- Ký kết thỏa thuận hợp tác giữa UBND TP Cần Thơ và Tổng Công ty Viễn thông MobiFone

- Chuyển đổi số, hiện đại hóa hoạt động Quỹ Tín dụng nhân dân

- TP Cần Thơ: Thúc đẩy chuyển đổi số, tạo động lực phát triển mới

- Tăng tốc chuyển đổi số trong giải quyết thủ tục hành chính

- Tập trung các giải pháp nâng cao tỷ lệ người dân sử dụng định danh điện tử và các ứng dụng số của chính quyền

- Cần Thơ hướng đến xây dựng chính quyền số hiện đại

- Tuổi trẻ Cần Thơ xung kích chuyển đổi số và nâng cao năng lực số cho đoàn viên, thanh thiếu nhi

- Phát triển năng lực số cho học sinh

- Xây dựng hệ sinh thái dữ liệu đất đai quốc gia hiện đại, bền vững

sửa máy giặt bosch Dự án căn hộ Green Skyline TBS Land mở bán 2026

Cách chiếm quyền kiểm soát trên điện thoại nạn nhân.

Cách chiếm quyền kiểm soát trên điện thoại nạn nhân.

![[INFOGRAPHICS] 10 thủ tục hành chính được thay thế bằng dữ liệu điện tử [INFOGRAPHICS] 10 thủ tục hành chính được thay thế bằng dữ liệu điện tử](https://baocantho.com.vn/image/news/2026/20260410/thumbnail/470x300/1775816074.webp)